Stories

-

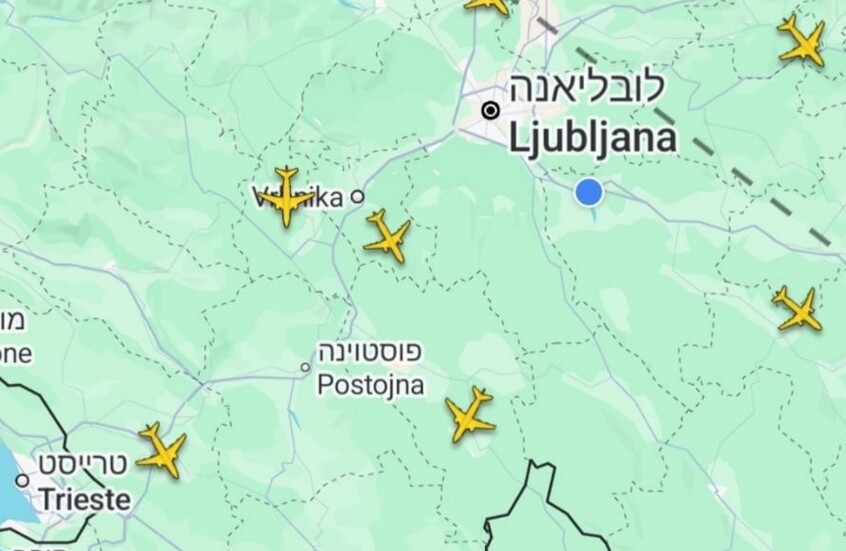

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

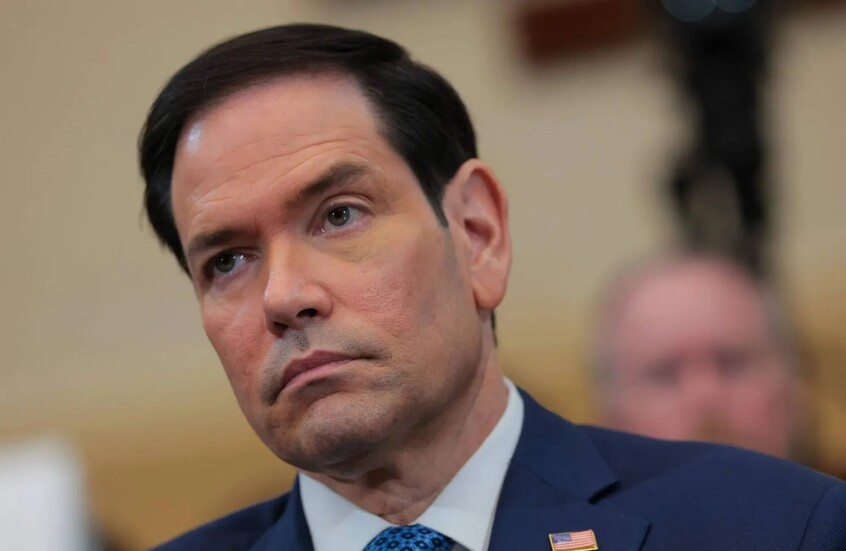

ترامب يمسك العصا من المنتصف: لا أموال مباشرة لإيران ولا اتفاق دون تعويضات!

![ترامب يمسك العصا من المنتصف: لا أموال مباشرة لإيران ولا اتفاق دون تعويضات!]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

باكستان تدعو إلى ضبط النفس بعد الهجمات الإيرانية على الكويت والبحرين

![باكستان تدعو إلى ضبط النفس بعد الهجمات الإيرانية على الكويت والبحرين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يضع تعريفا جديدا لمفهوم وقف إطلاق النار (فيديو)

![ترامب يضع تعريفا جديدا لمفهوم وقف إطلاق النار (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

قائد الجيش الأوكراني يقر بعجز قواته أمام المسيرات الروسية

![قائد الجيش الأوكراني يقر بعجز قواته أمام المسيرات الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: إسقاط 272 مسيرة أوكرانية غربي البلاد

![الدفاع الروسية: إسقاط 272 مسيرة أوكرانية غربي البلاد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بلومبرغ: ألمانيا وفرنسا وبريطانيا تعد خطة مع أوكرانيا لتنظيم مفاوضات سلام مع روسيا

![بلومبرغ: ألمانيا وفرنسا وبريطانيا تعد خطة مع أوكرانيا لتنظيم مفاوضات سلام مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![منتدى بطرسبورغ الاقتصادي الدولي]()

منتدى بطرسبورغ الاقتصادي الدولي

RT STORIES

الصندوق الروسي للاستثمارات المباشرة يوقع شراكة استراتيجية مع "مودينا" الإندونيسية

![الصندوق الروسي للاستثمارات المباشرة يوقع شراكة استراتيجية مع "مودينا" الإندونيسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"غازبروم ميديا": هوليود لم تعد صانعة المحتوى الأكبر

!["غازبروم ميديا": هوليود لم تعد صانعة المحتوى الأكبر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إطلاق فيلم الرسوم المتحركة "الشمال الأصيل" في منتدى بطرسبورغ الاقتصادي الدولي

![إطلاق فيلم الرسوم المتحركة "الشمال الأصيل" في منتدى بطرسبورغ الاقتصادي الدولي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شراكة استراتيجية تجاوزت الصدمات.. مسؤولون روس يتحدثون عن علاقة وثيقة مع السعودية

![شراكة استراتيجية تجاوزت الصدمات.. مسؤولون روس يتحدثون عن علاقة وثيقة مع السعودية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الصناعة الروسي: صادراتنا الصناعية تضاعفت إلى الهند ومصر والجزائر وليبيا وغيرها

![وزير الصناعة الروسي: صادراتنا الصناعية تضاعفت إلى الهند ومصر والجزائر وليبيا وغيرها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

توقعات بارتفاع التبادل التجاري بين روسيا والسعودية إلى 10 مليارات دولار

![توقعات بارتفاع التبادل التجاري بين روسيا والسعودية إلى 10 مليارات دولار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![منتدى بطرسبورغ الاقتصادي الدولي]() منتدى بطرسبورغ الاقتصادي الدولي

منتدى بطرسبورغ الاقتصادي الدولي

-

![مونديال 2026]()

مونديال 2026

RT STORIES

"Dai Dai" تتحول إلى ترند عالمي قبل افتتاح كأس العالم 2026

!["Dai Dai" تتحول إلى ترند عالمي قبل افتتاح كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

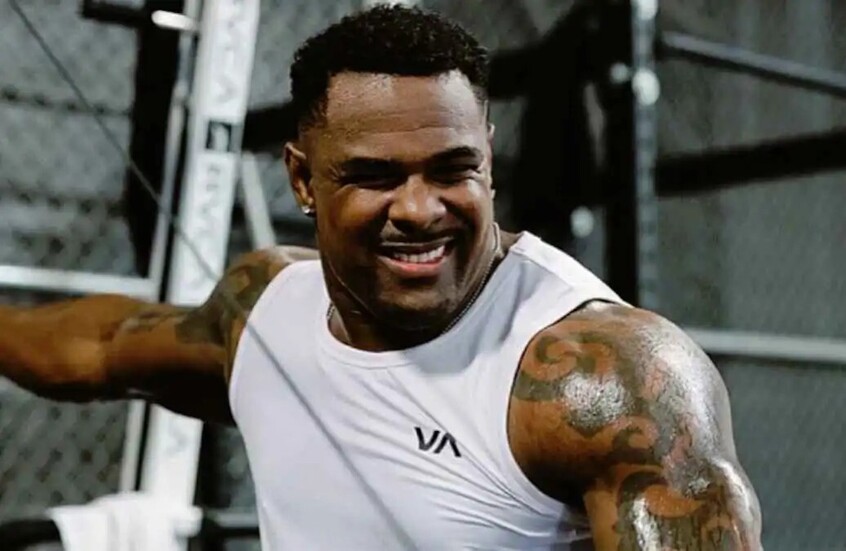

سبيد يتفوق رقميا على الأغنية الرسمية لكأس العالم 2026

![سبيد يتفوق رقميا على الأغنية الرسمية لكأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بهدية جزائرية.. المغرب يحقق قفزة تاريخية في تصنيف فيفا

![بهدية جزائرية.. المغرب يحقق قفزة تاريخية في تصنيف فيفا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مونديال المليارات.. جوائز قياسية تنتظر منتخبات كأس العالم 2026

![مونديال المليارات.. جوائز قياسية تنتظر منتخبات كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بروتوكول أمريكي صارم يهدد مونديال 2026

![بروتوكول أمريكي صارم يهدد مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![مونديال 2026]() مونديال 2026

مونديال 2026

-

![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]()

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

RT STORIES

عون: وقف إطلاق النار قد يبدأ خلال 24 ساعة من الموافقة النهائية وهذا الاتفاق هو الفرصة الأخيرة

![عون: وقف إطلاق النار قد يبدأ خلال 24 ساعة من الموافقة النهائية وهذا الاتفاق هو الفرصة الأخيرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"اليونيفيل" تعلن مقتل جندي وإصابة اثنين بقصف في جنوب لبنان

!["اليونيفيل" تعلن مقتل جندي وإصابة اثنين بقصف في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رغم وقف إطلاق النار.. غارات إسرائيلية على جنوب لبنان وتحذير للسكان من العودة (صور)

![رغم وقف إطلاق النار.. غارات إسرائيلية على جنوب لبنان وتحذير للسكان من العودة (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كاتس يصف إعلان المبادئ مع لبنان بأنه "إنجاز عظيم" وبن غفير يهاجمه: "وقف إطلاق النار خطأ"

![كاتس يصف إعلان المبادئ مع لبنان بأنه "إنجاز عظيم" وبن غفير يهاجمه: "وقف إطلاق النار خطأ"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

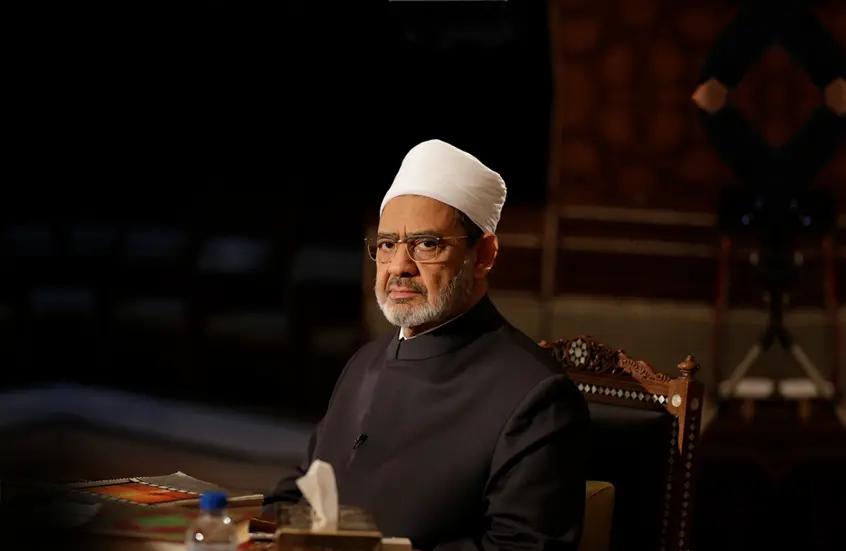

مفاوضات واشنطن: تحالف ثلاثي ضد إيران واشتراط انسحاب "حزب الله" من جنوب الليطاني

![مفاوضات واشنطن: تحالف ثلاثي ضد إيران واشتراط انسحاب "حزب الله" من جنوب الليطاني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصدر إسرائيلي: بيان نتنياهو وكاتس حول الضاحية الجنوبية أفشل ضربة قاصمة استهدفت "حزب الله"

![مصدر إسرائيلي: بيان نتنياهو وكاتس حول الضاحية الجنوبية أفشل ضربة قاصمة استهدفت "حزب الله"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]() اتفاق وقف إطلاق النار بين إسرائيل ولبنان

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

3 علامات تدل على اختراق أجهزتك الذكية سرا

تحذر شعبة الجرائم الإلكترونية التابعة لمكتب التحقيقات الفيدرالي (FBI) مستخدمي الأجهزة الذكية من تعرض أجهزتهم للاختراق والاستغلال في هجمات إلكترونية دون علمهم.

ويشير مركز شكاوى الجرائم عبر الإنترنت التابع للمكتب (IC3) إلى أن القراصنة يستهدفون بشكل متزايد أجهزة "إنترنت الأشياء" (IoT)، مثل:

- أجهزة التلفاز الذكية.

- كاميرات المراقبة.

- منظمات الحرارة.

- الثلاجات.

- أجهزة تتبع اللياقة.

- ألعاب الأطفال.

وتكمن خطورة هذه الهجمات في تحويل الأجهزة المخترقة إلى جزء من شبكة "بوت نت" (Botnet)، وهي شبكة سرية من الأجهزة التي يسيطر عليها القراصنة عن بُعد، لاستخدامها في:

- تنفيذ هجمات إلكترونية.

- تمرير حركة إنترنت خبيثة.

- إخفاء المصدر الحقيقي للهجمات.

اختراق آلاف الأجهزة حول العالم لصنع سلاح سيبراني غير مسبوق

كيف يتم الاختراق؟

لا يعتمد القراصنة دائما على التصيد الإلكتروني أو الروابط المشبوهة، بل يستغلون ثغرات مباشرة، أبرزها:

- كلمات المرور الافتراضية الضعيفة (مثل: admin / 1234).

- إهمال تحديث البرمجيات والأنظمة.

- ثغرات أمنية غير مكتشفة تُعرف بـ"ثغرات اليوم الصفري" (Zero-day).

علامات تدل على اختراق جهازك

حدد الخبراء 3 مؤشرات رئيسية ينبغي الانتباه لها:

- ارتفاع استهلاك البيانات بشكل غير طبيعي نتيجة نشاط خفي للجهاز في إرسال واستقبال البيانات.

- زيادة مفاجئة في فاتورة الإنترنت خاصة مع وجود رسوم على الاستهلاك المرتفع.

- بطء الأجهزة أو ضعف شبكة "واي فاي" بسبب استهلاك البرمجيات الخبيثة لموارد الجهاز (المعالج، الذاكرة، النطاق الترددي).

وتتم هذه الأنشطة عبر اتصال الإنترنت وعنوان IP الخاص بالمستخدم، ما يسمح للمخترقين بإخفاء هويتهم واستخدام شبكة الضحية كوسيط لعملياتهم.

كيفية حماية الأجهزة:

- تغيير كلمات المرور الافتراضية فورا.

- تثبيت التحديثات الأمنية بشكل مستمر.

- مراقبة استهلاك البيانات بشكل دوري.

المصدر: ديلي ميل

إقرأ المزيد

هاكر ينفي ادعاءاته باختراق بيانات تطبيق Мах الروسي

ذكرت وكالة "تاس" الروسية أحد قراصنة الإنترنت، والذي ادعى سابقا اختراق قاعدة بيانات تطبيق Мах، تراجع عن أقواله وأكد عدم وجود أي تسريب للبيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

إعداد خفي في "واي فاي" قد يعرّض هاتفك للاختراق

حذر خبراء في التكنولوجيا من أن تفعيل ميزة "الانضمام التلقائي" (Auto-Join) عبر "واي فاي" في أجهزة "آيفون" قد يعرّض المستخدمين لمخاطر أمنية كبيرة.

التعليقات